Type a search term to find related articles by LIMS subject matter experts gathered from the most trusted and dynamic collaboration tools in the laboratory informatics industry.

Virus informatic sau virus de calculator este un program malware de dimensiuni mici care în general se instalează singur, fără voia utilizatorului, atașându-se altor programe și poate provoca pagube atât în sistemul de operare cât și în elementele hardware (fizice) ale computerului.

În general, cei care concep viruși de calculator sunt programatori cu experiență și cunoștințe avansate în limbajul de programare pe care îl folosesc.

În ultimii ani, virușii de calculator au fost aproape complet înlocuiți de viermii informatici.

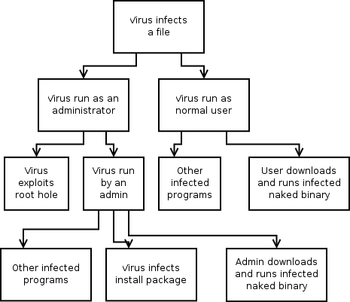

Sistemul de operare utilizat are un impact major asupra probabilității unei infecții locale sau la nivelul întregului sistem. Practic, orice sistem de operare este vulnerabil dacă permite unui program să manipuleze un alt fișier. Deoarece sistemele Windows dețin cea mai mare distribuție pe PC-uri, acestea sunt în prezent ținta principală a virușilor. Deși sunt cunoscuți peste 100.000 de viruși pentru sistemele Windows, numărul de viruși pentru Linux și Mac OS este mult mai mic.

Scopul principal al unui virus de calculator este coruperea sistemului de operare și/sau distrugerea datelor. Ei pot infecta fișierele de date sau chiar sectorul de boot al unității hard disk.

Câteva dintre efectele pe care le generează virușii sunt:

Virușii informatici pot fi clasificați în mai multe categorii:

1949 Sunt puse pentru prima oara bazele teoriilor legate de programele care se autoreproduc cu mult mai mult .

1981 Virusii Apple 1, 2, si 3 sunt printre primii viruși "in the wild". Descoperiți în sistemul de operare Apple II, virușii se răspândesc în Texas A&M prin intermediul jocurilor piratate și altele.

1983 În teza sa de doctorat, Fred Cohen definește pentru prima oara formal un virus de calculator ca fiind "un program ce poate afecta alte programe de calculator, modificându-le într-un mod care presupune abordarea unor copii evoluate ale lor."

1986 Doi programatori, Basit si Amjad, înlocuiesc codul executabil din sectorul boot al unui floppy-disk cu propriul lor cod, care infecta fiecare floppy de 360 Kb accesat pe orice drive. Floppy-urile infectate aveau "© Brain" ca eticheta de disc (volume label).

1987 Scapă din lesă unul dintre cei mai cunoscuți viruși: Jerusalem. Activat în fiecare vineri 13, virusul afectează fișierele .exe și .com și șterge toate programele rulate în cursul acelei zile.

1990 Symantec lansează pe piața Norton AntiVirus, unul dintre primele programe antivirus dezvoltate de către una dintre marile companii.

1991 Tequila este primul virus polimorf cu răspândire pe scara largă găsit "in the wild". Virușii polimorfi fac că detectarea lor de către scanerele de viruși să fie dificilă, prin schimbarea modului de acțiune cu fiecare nouă infecție.

1992 Exista 1300 de viruși, cu aproape 420% mai multi decât în decembrie 1990. Previziunile sumbre ale virusului Michelangelo amenință colapsul a circa 5 milioane de calculatoare pe data de 6 martie. Însa doar 5,000-10,000 de calculatoare se întâmplă să "dea colțul".

1994 Farsa de proporții din partea email-ului hoax (alarma falsa) Good Times. Farsa se bazează pe amenințarea unui virus sofisticat care e capabil sa șteargă un întreg hard prin simpla deschidere a emailului al cărui subiect este "Good Times". Deși se știe despre ce e vorba, hoaxul revine la un interval de 6-12 luni.

1995 Word Concept, virus de Microsoft Word, devine unul dintre cei mai răspândiți viruși din anii '90.

1998 StrangeBrew, actualmente inofensiv și totuși raportat, este primul virus care infectează fișierele Java. Virusul modifică fișierele CLASS adăugând la mijlocul acestora o copie a sa și începând executarea programului din interiorul secțiunii virusate. Virusul Cernobal se răspândește rapid prin intermediul fișierelor ".exe". După cum o sugerează și notorietatea numelui sau, virusul este nemilos, atacând nu numai fișierele dar și un anumit cip din interiorul computerelor infectate. 1999 Virusul "Melissa", W97M/Melissa, execută un macro dintr-un document atașat e-mail-ului, care transmite mai departe documentul la 50 de adrese existente în Outlook address book al utilizatorului afectat. Virusul infectează și documente de tip Word pe care le trimite ca atașamente. Melissa se împrăștie mult mai rapid decât alți viruși anteriori, infectând cam 1 milion de calculatoare.

"Bubble Boy" este primul virus care nu mai depinde de deschiderea atașamentului pentru a se executa. De îndată ce utilizatorul deschide programul de e-mail, Bubble Boy se și activează.

2000 "Love Bug", cunoscut și sub numele de ILOVEYOU, se răspândește prin Outlook, asemănător modului de răspândire al Melissei. Acest virus e primit ca un atașament de tip .VBS, șterge fișiere, inclusiv de tip MP3, MP2 și JPG, și trimite username-uri și parole găsite în sistem autorului virusului. "W97M.Resume.A", o nouă variantă a Melissei, este "in the wild". Virusul se comportă cam ca Melissa, folosindu-se de un macro Word pentru a infecta Outlook-ul și pentru a se răspândi. Virusul "Stages", deghizat într-un e-mail-glumă despre etapele vieții, se răspândește prin Internet. rareori întâlnit la virușii anteriori, Stages este ascuns într-un atașament cu extensie falsă de tip .txt, momind utilizatorii să-l deschidă. Până la apariția sa, fișierele de tip text erau considerate fișiere sigure.

2006 Starbucks este un virus care infectează StarOffice și OpenOffice.

Există viruși de calculator și pentru sisteme de operare altele decât Microsoft Windows, cum ar fi Linux, Mac OS și BSD, însă datorită modului în care sunt instalate, este dificil pentru viruși să se instaleze în sistemele Unix/Linux. Aceasta deoarece conturile de utilizator se execută pe baza unor privilegii foarte stricte, iar fișierele sunt greu de accesat de către viruși. De asemenea, sistemele Unix/Linux se actualizează extrem de frecvent, astfel încât eventualele defecte sunt reparate aproape imediat. Un alt motiv este prevalența mai redusă a acestor platforme, distribuția acestora fiind la începutul lui 2009 de aproximativ 5%. Majoritatea acestor viruși infectează formatul de fișier executabil ELF (Executable and Linkable Format) (exemple: Staog, Bliss, Alaeda, Koobface, Kaiten, OSF.8759, Ramen, Zipworm).

Sistemele Unix/Linux sunt acum o țintă comună a atacurilor cu viruși datorită cotei de piață ridicate a serverelor web, e-mail și proxy care rulează pe acestea.[5][6]

Primii viruși care au vizat telefonia mobilă au fost Cabir apărut în 2004 și CommWarrior în 2005 prin conexiuni Bluetooth. Acești viruși atacau sistemul de operare Symbian, cel mai răspândit sistem de operare pentru telefoane mobile de atunci.

Odată cu apariția sistemului de operare Android, virușii vizează smartphone-uri și tablete Android. Unele tipuri de infecții pot afișa anunțuri intruzive sau pot fi redirecționate către site-uri suspecte, în timp ce amenințări mai grave, cum ar fi troieni, sau atacuri DoS, pot prelua controlul dispozitivului, obține acces root, descărca alte programe malware și elimina complet programul antivirus de pe telefon.

Rata de infectare a sistemului Android a înregistrat 116,5 milioane de infecții numai în 2018. [7][8]

Ca regulă generală, utilizatorii nu ar trebui să ruleze fișiere sau programe necunoscute din surse nesigure, în special fișierele primite prin e-mail. Sistemul de operare și aplicațiile ar trebui să fie actualizate în mod regulat, iar pachetele de servicii furnizate de producător (patch-urile și remedieri) ar trebui să fie încărcate imediat.

O infecție cu virus poate fi prevenită prin instalarea unui program antivirus, de scanare a conținutului de pe hard disk, care ar trebui actualizat în mod regulat cu semnăturile noilor viruși. De asemenea, ar trebui implementat un firewall. Programele antivirus oferă de obicei două moduri de funcționare: unul manual în care programul verifică toate fișierele o singură dată la cererea utilizatorului și unul automat.

Lipsa unei denumiri comune pentru același virus, induce confuzie în rândul utilizatorilor, care află de noua amenințare din media sau din Internet, dar nu o regăsesc și în lista amenințărilor recunoscute de propria aplicație antivirus deoarece are altă denumire.

În funcție de compania producătoare de soluții antivirus, malware-ul poate avea mai multe denumiri. În mod normal, denumirea virusului este un substantiv comun ușor de memorat. Atunci când o nouă amenințare malware este descoperită, prima prioritate a unei companii producătoare de soluții antivirus, este de a produce o contramăsură eficientă și cea de a doua este de a-i da un nume.

Deși există recomandări pentru modalitatea de denumire a unei amenințări malware, producătorii de soluții antivirus nu le respectă datorită faptului că mențin baze de date separate ce conțin denumirile și efectele amenințărilor malware.

Pentru a putea corela denumirile amenințărilor malware între diferiți producători, există baze de date ce pot fi consultate pe Internet. Una din aceste baze de date este realizată cu o aplicație software denumită VGrep.

VGrep este un sistem conceput pentru a ajuta la clarificarea confuziilor din jurul denumirii virușilor informatici. Funcționează rulând scanere într-o colecție mare de fișiere infectate cu virus și analizând ieșirea lor într-o bază de date. [9][10]

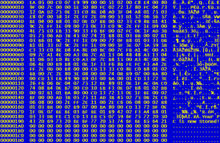

De exemplu, rezultatele interogării bazei de date VGrep pentru malware-ul Generic.dx detectat de McAfee este următorul:

Produsele antivirus cu ajutorul cărora s-a făcut corelarea sunt:

La o interogare ulterioară a VGrep, rezultatul poate fi diferit funcție de modificările aduse bazei de date.[11]